Economize nas atualizações de segurança cibernética

Nunca foi tão simples atualizar sua segurança cibernética e ainda por cima contar com a incrível tecnologia SD-WAN – aproveite essa promoção.

Três cliques para a Secure SD-WAN.

Ganhe precisão com um design único que usa o mesmo protocolo para medir desempenho de caminho como tráfego real.

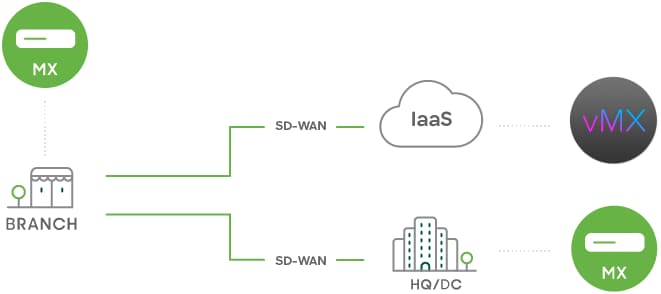

- Crie uma conectividade SD-WAN resiliente com WAN, LAN, Wi-Fi e mobilidade integrados

- Otimize o tráfego em todos os caminhos disponíveis, entre sites e todos os ambientes multicloud – públicos e privados

Proteção de segurança cibernética superior, simplificada.

Bloqueie automaticamente 98% de malware (25% mais do que a média do setor) com a incomparável inteligência de ameaças do Cisco Talos.

- Equilibre proteção e desempenho com firewall empresarial, IDS/IPS, filtragem de URL, proteção contra malware e SD-WAN

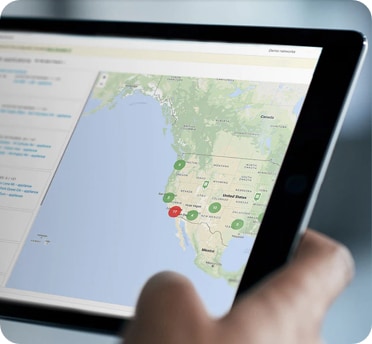

- Maximize a produtividade e reduza erros humanos com uma interface única e intuitiva para firewall e gerenciamento de filiais SD

INSIGHTS OFERECIDOS POR ML

Antecipe-se aos problemas de aplicações SaaS

Identifique os problemas à medida que ocorrem com monitoramento contínuo em todos os domínios internos e externos.

INSIGHTS OFERECIDOS POR ML

Antecipe-se aos problemas de aplicações SaaS

Identifique os problemas à medida que ocorrem com monitoramento contínuo em todos os domínios internos e externos.

Visibilidade instantânea e sempre ativa para aplicações SaaS críticas em escala.

Identifique problemas antes que os usuários sejam afetados, com ou sem o uso de aplicações.

Recomendações corretivas com base em ML, incluindo classificações de confiança em LAN, WAN e servidores de aplicações.

Hub de recursos

Ficha técnica da família MX

Saiba mais sobre os blocos de construção de segurança de rede e SD-WAN de uma arquitetura SASE.

Saiba mais (em inglês)Introdução a Secure SD-WAN com tecnologia Meraki

Ouça mais sobre os recursos de segurança e SD-WAN dos dispositivos Meraki MX e veja uma demonstração aprofundada.

Saiba mais (em inglês)SD-WAN Cisco com tecnologia Meraki Visão geral

Veja a definição da SD-WAN com alguns casos de uso principais e saiba como funciona a SD-WAN com tecnologia Meraki.

Saiba mais (em inglês)Quando usar a segurança local ou na nuvem?

Descubra as práticas recomendadas para criar um modelo de segurança de rede habilitado para nuvem.

Saiba mais (em inglês)A magia da SD-WAN. Disponíveis em todos os formatos.

Proteja e otimize a conectividade entre ramificações e ambientes de várias nuvens com uma gama de dispositivos virtuais e hardware avançados. Há modelos tudo-em-um disponíveis com rede móvel, Wi-Fi e PoE integrados.

Explorar modelos

Proteção e conexão de mais de 150 locais e redução de custos com SD-WAN.

- A Cisco SD-WAN com tecnologia Meraki oferece branches com 20x mais largura de banda e backup 4G

- Economia de custos de 20% na WAN após a substituição de MPLS caras com banda larga e fibra

Aumento de 40% na economia de custos em 42 estabelecimentos de serviços financeiros.

- Três administradores de rede supervisionaram Secure SD-WAN, switching e infraestrutura sem fio

- O provisionamento automático da malha de SD-WAN foi essencial para economizar custos com conectividade

Geração de grande economia de custos com o upgrade da rede para SD-WAN.

— Ler o estudo de caso (em inglês)A flexibilidade de trabalhar fora do escritório, se necessário, e acessar o dashboard em qualquer lugar tem sido uma grande vantagem. Recomendo bastante a Meraki!

Um kit de ferramentas completo para criar uma experiência completa.

Os dispositivos de segurança e SD-WAN da Meraki são projetados exclusivamente para serem compatíveis com nossos gateways de teletrabalho e rede móvel, pontos de acesso sem fio, switches, MDM e IoT. Crie experiências em escala com uma plataforma.